AI 代理碰上加密貨幣的路由風險

AI 代理正快速進入支付場景,但 LLM router 可能偷看金鑰、改寫工具呼叫,甚至把錢包掏空。

AI 代理正在碰支付流程。McKinsey 預估,到 2030 年,AI 代理可能介入 3 兆到 5 兆美元的消費交易。Brian Armstrong 也說,代理很快會比人類更常做網路交易。

聽起來很猛,但問題也很直接。研究團隊指出,真正危險的地方,不一定是 LLM 本身,而是中間那層 OpenAI、Anthropic 和應用程式之間的 router。這層東西會看見很多你以為看不到的資料。

講白了,這不是模型太聰明。是管線太鬆。當錢包地址、API token、簽署請求都會經過中介層,風險就不是理論題,而是金流題。

LLM router 到底在做什麼

訂閱 AI 趨勢週報

每週精選模型發布、工具應用與深度分析,直送信箱。不定期,不騷擾。

不會寄垃圾信,隨時可取消。

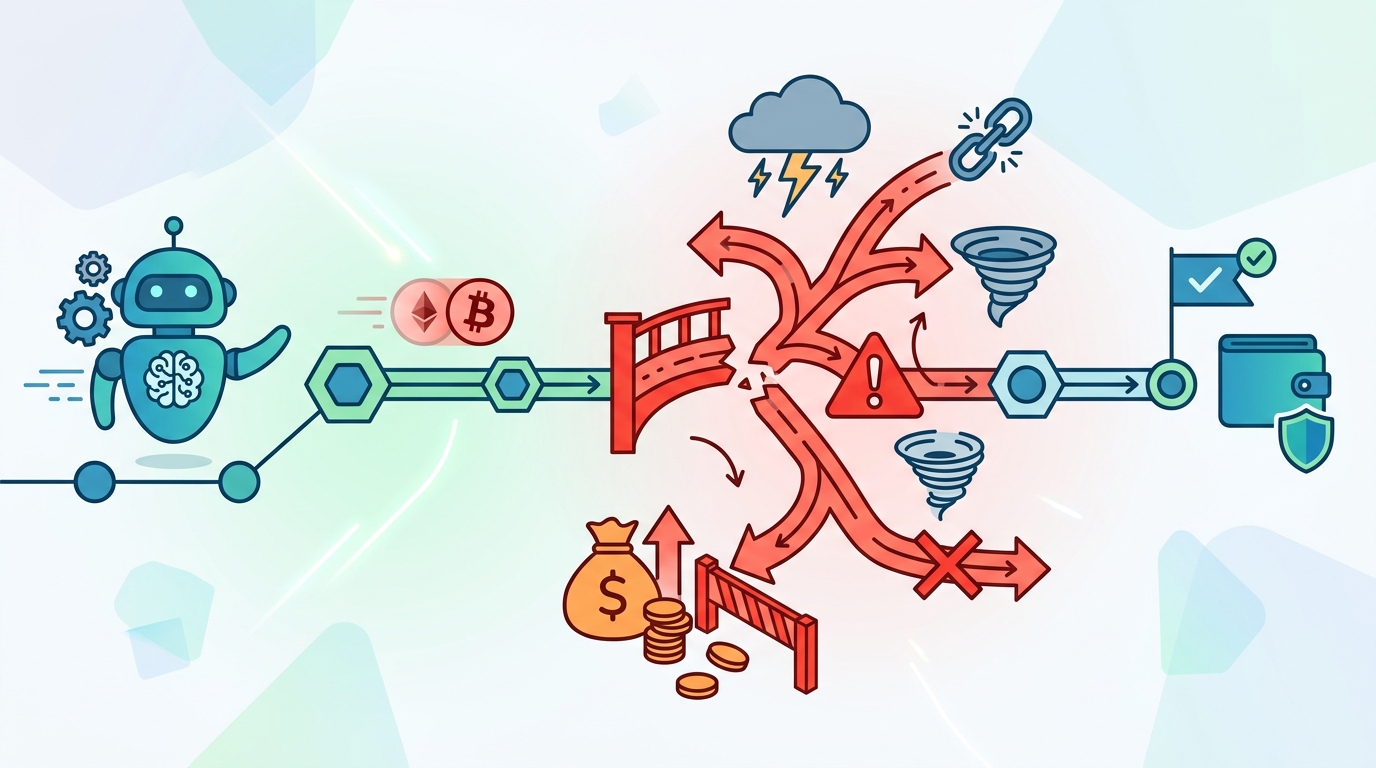

你可以把 LLM router 想成 AI 請求的交通管制站。它負責把 prompt 送去不同模型,也會處理格式轉換、模型切換、回傳路徑。這對成本、延遲、備援都很有用。

問題在於,它也站在資料最敏感的位置。它看到的,不只是文字內容,還可能包含工具參數、系統提示詞、外部 API 回應,甚至是跟錢有關的欄位。這種位置,對攻擊者來說很香。

更麻煩的是,很多產品把 router 包裝得很平滑。使用者看到的是「我在跟 AI 對話」,但實際上,資料可能先經過一堆第三方服務。這就像你以為自己是直達車,結果中間偷偷換了兩次車。

這篇研究的作者來自 UC Santa Barbara、UC San Diego、Fuzzland 和 World Liberty Financial。他們指出,這層中介在 crypto 場景特別危險,因為金鑰和簽署動作常常不會經過很嚴格的隔離。

- router 可能看到 prompt、工具呼叫和回應內容。

- router 可能改寫工具參數。

- router 可能把請求轉送到攻擊者控制的端點。

- router 也可能成為憑證外洩入口。

真正可怕的是,它已經出事了

這篇研究最刺眼的地方,不是抽象威脅,而是已經有實際案例。研究者 Chaofan Shou 在 X 上寫得很直白:有 26 個 LLM routers 會偷偷注入惡意工具呼叫,還會偷憑證。這種說法很硬,但重點是它把問題拉回現場。

“26 LLM routers are secretly injecting malicious tool calls and stealing creds. One drained our client $500k wallet.” — Chaofan Shou

這句話的殺傷力很高。因為它不是在講模型幻覺,而是在講金錢損失。若 router 能把原本正常的工具呼叫換成惡意版本,結果可能是轉帳、授權、外洩,三種都來。

研究者還提到,一個測試用 Ethereum 錢包因為私鑰外洩而被掏空。這種事在鏈上世界很殘酷。密鑰一旦出去,通常沒有客服可以幫你按復原鍵。

我覺得這件事最麻煩的地方,是使用者常常只看品牌,不看中介。你以為自己在跟某個大模型互動,實際上,資料可能先被 router 看過一輪。等出事時,大家還會先怪模型,卻忽略真正的洞在中間。

為什麼 crypto 特別容易中槍

crypto 的交易設計,本來就很吃信任邊界。傳統金融有多層審核、風控、撤銷機制。鏈上交易則很直接。簽了就是簽了,送出去通常就回不來。

AI 代理一旦被授權,就不只是聊天機器人。它可以幫你下單、轉帳、呼叫合約、跑腳本。也就是說,它拿到的是行動權,不只是建議權。這種權限一旦被 router 動手腳,後果很快就會出現。

研究團隊提到,他們能夠「poison」部分 router 生態,讓流量被轉送。這代表攻擊面不只是單點,而是整個中介網路。當一個服務被污染,後面可能連著一串下游系統。

- 惡意 router 可把正常指令換掉。

- 它可偷走經過的憑證。

- 它可把流量導向攻擊者主機。

- 它可讓下游主機在毫無警告下被接管。

這跟一般聊天應用不太一樣。聊天被偷看很煩,但 crypto 被偷看會直接掉錢。差別就是這麼粗暴。對支付系統來說,訊息路徑如果不可信,整個架構就很難安心。

而且現在很多 agentic stack 都是多供應商拼起來的。中間有 wrapper、有 router、有工具網關、有金鑰服務。每一層都說自己很安全,但只要其中一層偷懶,整條鏈就會破。

數據怎麼比,風險怎麼看

如果只看表面,很多人會以為這只是「AI 安全」的一小塊。但數字放上來後,味道就變了。McKinsey 給的 3 兆到 5 兆美元,是超大級別的交易量。只要其中一小部分出事,損失都會很可觀。

再看業界說法。Brian Armstrong 認為代理很快會比人類更常做網路交易。Binance 創辦人 Changpeng Zhao 甚至提到,代理可能做出比人類多一百萬倍的支付,而且都在 crypto 裡發生。這不是小流量測試,這是大規模自動化。

問題是,規模越大,router 越像高價值目標。下面這幾點很值得看:

- 3 兆到 5 兆美元,是 McKinsey 對 2030 的預估。

- 1 百萬倍支付量,是 CZ 對代理支付的判斷。

- 26 個 router,被研究者點名會注入惡意工具呼叫。

- 1 個案例,讓客戶損失 50 萬美元錢包資產。

如果你是做產品的人,這些數字代表一件事。你不能只保護模型 API。你還得保護路由層、工具層、金鑰層。這三層任何一層鬆掉,AI 代理就會從幫手變成破口。

競品面也很清楚。直接串模型的 app,風險集中在模型供應商。加上 router 的系統,風險會多一層,但也多了觀測與控管空間。重點不是用不用 router,而是你有沒有把它當核心資產在管。

這波其實是舊問題換新包裝

說真的,這個問題不新。以前雲端時代,大家就吵過 API gateway、proxy、secret management。現在只是把同一套老問題,搬到 AI 代理和 crypto 支付上。

差別在於,AI 代理會主動做事。以前是人按按鈕,現在是模型自己串工具、自己下命令。當權限移給軟體,攻擊者就不必等人犯錯,只要找中介層下手就行。

這也是為什麼很多安全團隊現在開始盯資料流,而不是只盯模型準確率。準確率再高,router 如果會偷改工具呼叫,還是照樣出事。模型回答對了,不代表交易就安全。

產業上,這會逼大家重新想兩件事。第一,哪些資訊可以進 router。第二,哪些動作一定要做雙重驗證。尤其是錢包簽署、私鑰處理、合約呼叫,這些都不能再用「先跑再說」的態度。

接下來應該怎麼做

如果你在做 agentic crypto 產品,我會先看三件事。金鑰有沒有離開安全模組。工具呼叫有沒有可驗證紀錄。router 能不能被獨立審計。這三項沒過,別急著上主網。

我的判斷很直接。下一波能活下來的團隊,不會只是比誰的 LLM 比較會講話。會是那些能證明中間那層夠乾淨、夠可查、也夠難被改的人。你如果想做 AI 代理支付,先把路由層當成金庫門口,再談擴張。