OpenClaw 2026 安全升級指南

OpenClaw 更新很容易踩雷。這篇整理最安全的升級流程,從備份、回復、版本檢查,到常見故障與競品比較,幫你少花一個下午修設定。

OpenClaw 在 2026 年更新很勤。每月大概 1 到 2 次主要點版。Q1 2026 就有 3 個版本帶來相容性問題。講白了,亂升級很容易把下午賠進去。

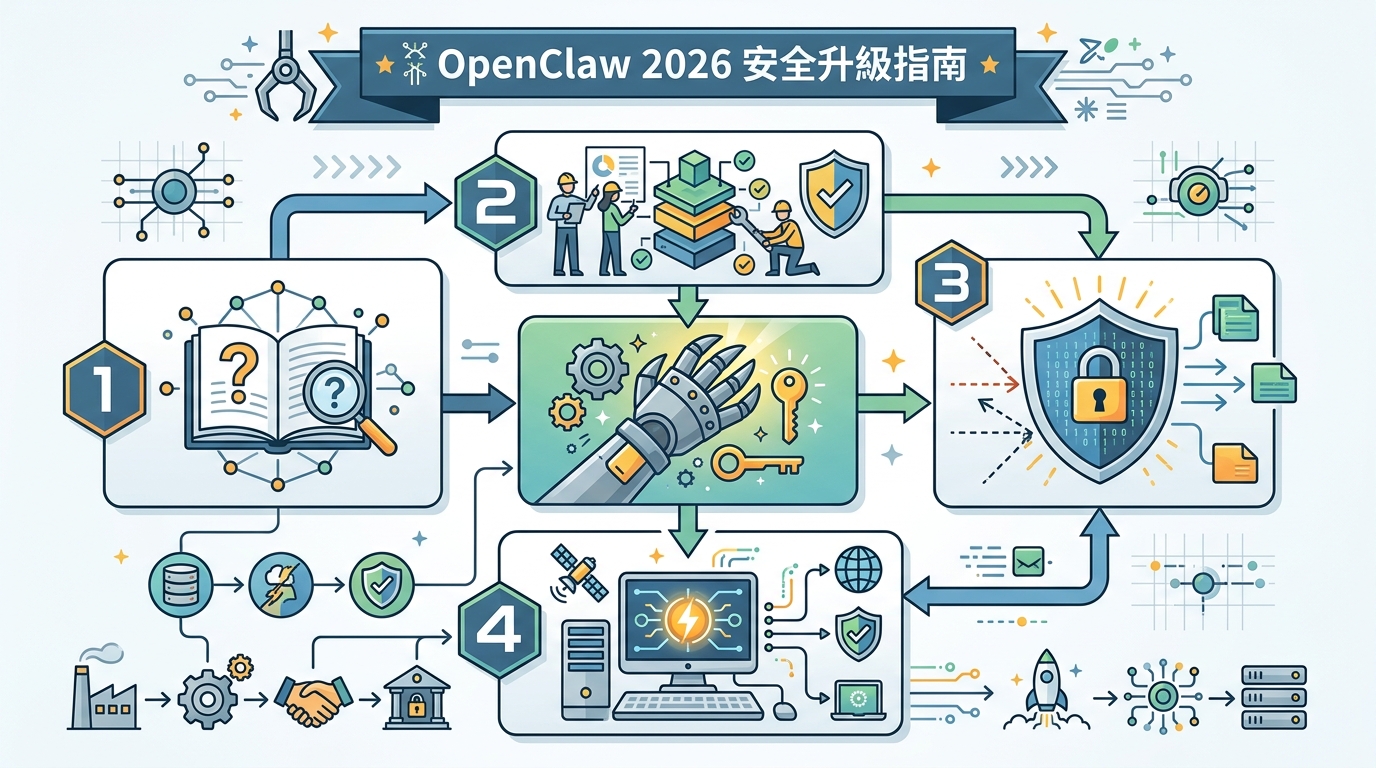

好消息是,流程其實不複雜。你把它當成變更管理,不是單純裝新版,就會穩很多。先備份,再更新,最後驗證。這三步比任何花俏命令都重要。

最快的 OpenClaw 更新方式

訂閱 AI 趨勢週報

每週精選模型發布、工具應用與深度分析,直送信箱。不定期,不騷擾。

不會寄垃圾信,隨時可取消。

最快的路徑,就是內建更新器。直接跑 openclaw update。它會自己判斷你是用 npm、Homebrew、Docker,還是從原始碼裝的。接著它會拉新版,跑 openclaw doctor,再重啟 gateway。

這種設計很方便。可是方便也會遮住細節。你如果同台機器有多個安裝來源,或是設定檔已經和新版 schema 脫節,更新看起來成功,agent 卻可能起不來。

我會建議你用這個順序。先看版本,再試乾跑,最後才正式更新。這樣比較像在管伺服器,不像在賭運氣。

openclaw update:標準升級openclaw update --channel stable:走穩定版openclaw update --channel beta:測試預覽版openclaw update --dry-run:先看變更openclaw --version與openclaw health:升級後確認狀態

如果你是用 npm 全域安裝,也能手動升級。命令是 npm install -g openclaw@latest。之後再跑 openclaw doctor 和 openclaw gateway restart。pnpm 和原始碼安裝,邏輯也差不多。

OpenClaw 也支援在 openclaw.json 裡自動檢查更新。聽起來很爽,但我不建議在正式環境直接自動裝新版。除非你已經有 staging,而且每版都先測過,不然這很容易炸。

官方安裝與更新文件,可以先看 OpenClaw GitHub。如果你是剛上手,先看 OpenClaw 入門指南 會更順。

更新前先備份狀態目錄

OpenClaw 升級最重要的事,就是備份。它的 state directory 不只放設定檔。它還放 credentials、session tokens、memory state,還有自訂 skills。也就是說,壞掉的不只是偏好設定,還可能是你真的在用的工作內容。

2026.3.8 之後,OpenClaw 多了內建備份命令。這個設計很實用。至少不用每次都自己想 tar 怎麼下。

openclaw backup create --verify

--verify 會在打包後驗證檔案。這一步很值得做。你如果還在舊版,或想自己留一份手動備援,也可以直接壓縮 state 目錄。

tar -czf openclaw-state-backup-$(date +%Y%m%d).tgz ~/.openclaw

這個備份通常會包含幾個重點資料夾。你可以把它想成 OpenClaw 的腦袋、鑰匙和工具箱。

config/:放openclaw.json、IDENTITY.md、SOUL.md、HEARTBEAT.mdcredentials/:放 API keys 和平台 tokenmemory/:放對話歷史和長期狀態skills/:放自訂 skillssessions/:放目前 session 資料

備份存放位置也要挑。像 1Password、AWS Secrets Manager,或加密過的 S3 bucket,都比明文雲端資料夾安全很多。API key 和 session token 真的不要裸放。

還有一個坑,很多人第一次就踩。skills 放哪裡,會跟安裝方式有關。npm、Homebrew、source install 通常會把 custom skills 留在 ~/.openclaw/skills/。但 Docker 不一樣。你如果把 skills 寫進 image layer,重建 image 時就可能整包消失。該掛 volume 就掛,別硬塞進 image。

升級後最常壞的地方

OpenClaw 在 2026 的更新節奏很快。快到一種程度後,breaking change 就不再是偶發事件。早期幾個版本,像 2026.3.2、2026.3.8、2026.3.13,就已經出現過明顯的操作問題。

這些問題集中在工具權限、ACP routing、runtime 行為和 plugin API。也就是說,出事的地方很少是表面上的版本號,更多是你平常依賴的那層介面。

你可以先看下面這張清單。這種東西我覺得應該直接寫進 release note 前面,不然很多人會白忙。

- agent 不能讀檔或執行 shell: tools profile 可能預設成

messaging,少了read、write、exec;改成tools.profile: "coding" - gateway 開了又失敗: 可能是多重安裝造成 binary path 混亂;跑

openclaw gateway install --force再重啟 - ACP 指令亂轉: 2026.3.2 之後 ACP dispatch 預設開啟;沒用 ACP 就關掉

- plugin 出現

registerHttpHandler is not a function: 這個 API 已移除;改用registerHttpRoute({ path, auth, handler }) - Docker 重建後 skills 不見: skills 被放進 image layer,不是掛載 volume

這些不是紙上談兵。OpenClaw 的 GitHub issue 和討論串,真的有人在更新後一兩天內遇到工具權限消失,或 runtime 直接失敗。你如果有自訂 skills,或有 plugin route,最好把每次更新都當成 schema migration。

升級前,我會先掃 plugin code。像這種搜尋就很有用:rg "registerHttpHandler\(" .。它能先抓出舊 API。你也要檢查 global 設定和每個 agent 的設定。因為 agents.list[] 可能覆蓋全域 tools profile,然後默默把權限拿掉。

"The only way to do great work is to love what you do." — Steve Jobs

這句話被引用到爛了。可是放在這裡還算貼切。升級工作本來就很無聊。你只有在備份、版本鎖定、更新後驗證都做對時,才會知道它有多重要。

說真的,維運就是這樣。漂亮的 demo 很少出事。真正會讓你加班的,常常是你以為不重要的設定檔。

和一般套件升級比起來差在哪

OpenClaw 的 updater 比單純的 package manager 更有主見。這點有好有壞。好處是它會幫你處理 migration 和 restart。壞處是,它不是只管 binary,還在管 state。

這件事一旦牽涉 state,風險就上來了。你不是在更新一個 CLI 而已。你是在動一個會記住 token、session 和 skills 的系統。

下面這幾種路徑,差別很明顯。用哪個,會直接影響你要自己補多少步。

- npm:

npm install -g openclaw@latest只會更新 binary,doctor 和 restart 還是你自己做 - pnpm: 邏輯跟 npm 類似,後續步驟也一樣要補

- Homebrew: macOS 很方便,但不會幫你保護 OpenClaw state directory

- Docker: 最容易鎖版本,但你一定要掛 state volume,不然重建就掉 skills

所以我會這樣分場景。local machine 和測試機,可以用 openclaw update。正式環境,我偏向固定版本,再慢慢滾動更新。原因很簡單。更新頻率太高,出錯機率就跟著高。

還有一個常被忽略的成本。你如果每月都要跑一次備份、升級、驗證和 smoke test,一年下來就是 12 到 24 次維運循環。假設每次花 1.5 小時,光是處理 OpenClaw 就可能吃掉 18 到 36 小時。這不是小數字。

所以最好的做法,不是把所有流程自動化。你要自動化的是安全的部分。像備份、檢查、驗證都可以自動。真正要人看的,是 release notes、breaking changes,還有什麼時候升級。

給 production 團隊的安全流程

最穩的流程其實很重複。先備份,再看 release notes,再跑更新。這聽起來很老派,但老派通常比較不會害你半夜修機器。

每次升級前,我都建議你先看 GitHub release page。特別是有沒有 BREAKING CHANGE: 這種字眼。很多 bug 不是更新本身造成,而是你沒先知道它改了什麼。

我會把下面這套流程當成團隊標準。你可以直接貼進 runbook。

- 先用

openclaw backup create --verify或手動壓縮備份 - 看 OpenClaw releases

- 可以的話先跑

openclaw update --dry-run - 正式執行

openclaw update - 跑

openclaw config validate - 檢查

openclaw config get tools和openclaw config get agents - 真的做一次任務,確認 agent 能讀、能寫、能呼叫工具

如果升級失敗,回復也不難。先重裝前一版,再還原備份,接著跑 openclaw doctor,最後重啟 gateway。Docker 就把 image tag pin 回已知可用版。source install 則回到前一個 commit 重建。

我最不想看到的,是團隊只看 health check 就收工。health check 過了,不代表 tool profile 沒壞。你一定要跑真實工作流。像是讀檔、寫檔、呼叫 plugin route,這些才會真的抓出問題。

我的判斷很直接。OpenClaw 只要還維持這種更新頻率,能穩定升級的團隊,幾乎都會把備份、release note 檢查、config 驗證,當成部署流程的一部分。你如果現在就在跑 OpenClaw,下一個該問的不是要不要更新,而是你的 rollback 計畫寫好了沒。

背景脈絡:為什麼這類工具更容易出事

OpenClaw 這種工具,和一般 CLI 不太一樣。它不是只管指令。它還管 agent、plugin、session、memory,甚至權限模型。這種系統一旦更新,牽動的面向就很多。

你可以把它想成一個小型平台。平台最怕的不是功能少,而是組件之間太黏。只要 API 改一點,外掛、設定和自訂流程就可能一起受影響。

這也是為什麼頻繁更新會讓人有壓力。問題通常不是 binary 壞掉,而是周邊生態跟不上。對開發者來說,真正麻煩的是你以為更新很單純,結果要一起改 plugin、config 和部署方式。

所以我會把 OpenClaw 的升級策略,跟資料庫 migration 放在同一個層級看待。它不是純軟體版本切換,而是系統狀態切換。這個認知差很多。

結論:先寫好回復,再談更新

如果你只記得一件事,就記這個:先備份,再更新。不要反過來。真的出事時,能救你的不是勇氣,是可還原的 state archive。

我會預測,接下來 2026 下半年,OpenClaw 的安全升級流程會越來越像標準維運項目。你現在就該把 openclaw backup create --verify、openclaw config validate、還有 rollback 步驟寫進 runbook。你會感謝今天的自己。