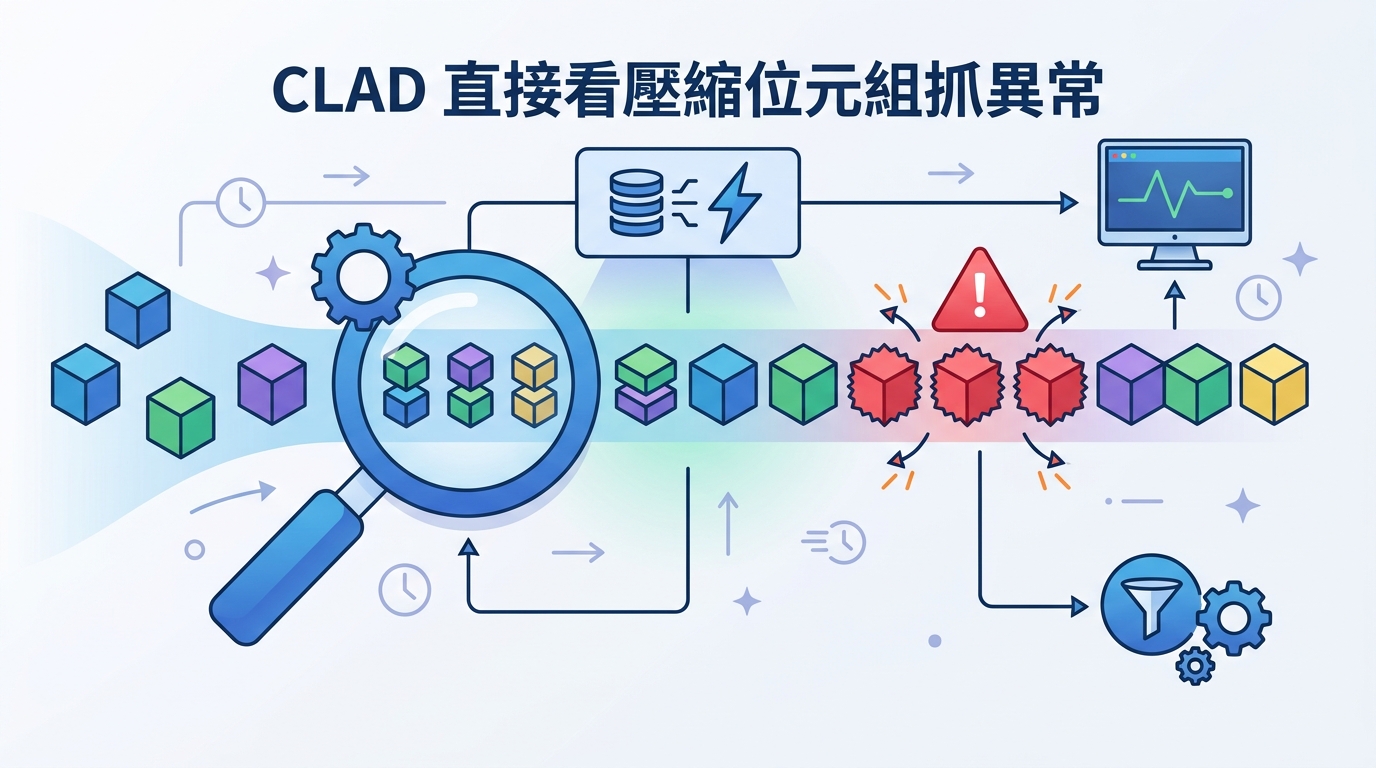

CLAD 直接看壓縮位元組抓異常

CLAD 直接在壓縮位元組流上做 log anomaly detection,省掉解壓與解析流程,摘要宣稱平均 F1 達 0.9909。

CLAD: Efficient Log Anomaly Detection Directly on Compressed Representations 這篇論文的切入點很直接:既然 log 在串流或儲存時常常已經壓縮,為什麼異常偵測還要先完整解壓、再解析一次?作者要解的,就是這個常被忽略、但在高流量系統裡很傷的前處理成本。

這不是小問題。對做觀測性、資安分析、或即時事件偵測的人來說,log pipeline 常常一邊要顧壓縮效率,一邊又得把資料展開才能丟給模型。結果就是 CPU、延遲、流程複雜度一起上升。CLAD 的主張是:異常偵測可以更早發生,直接在壓縮後的 byte stream 上做。

它想解的痛點是什麼

訂閱 AI 趨勢週報

每週精選模型發布、工具應用與深度分析,直送信箱。不定期,不騷擾。

不會寄垃圾信,隨時可取消。

論文指出,傳統 log anomaly detection 常假設資料會先被解壓,並整理成結構化形式後再進模型。這在資料量還小時可能不是問題,但當 log 量開始暴增,解壓與解析就會變成隱形瓶頸。

作者把這個瓶頸講得很清楚:問題不只是在多花時間,還包括多一段處理邏輯、多一層系統負擔,以及更高的端到端延遲。對串流監控來說,這些都是會直接影響吞吐量的成本。

CLAD 的核心觀察則是,正常 log 壓縮後通常會呈現比較規律的位元組模式;一旦出現異常,這些模式就會被打亂。也就是說,壓縮資料不一定只是「還沒處理好的原始資料」,它本身也可能是可學習的訊號來源。

CLAD 到底怎麼運作

這篇論文把 CLAD 描述成第一個直接在壓縮 byte stream 上做 log anomaly detection 的深度學習框架。它不把 log 先解壓成 token,也不先轉成結構化事件,而是直接讀壓縮後的位元組序列來學習模式。

在模型設計上,CLAD 由三個主要部分組成:dilated convolutional byte encoder、hybrid Transformer-mLSTM,以及 four-way aggregation pooling。白話一點說,第一段負責從位元組層級抓不同尺度的局部結構,第二段負責建模較長距離的關聯,第三段則把不同視角的訊號整合起來。

這種組合很有意思,因為它不是只靠單一技巧硬撐。它同時處理局部模式、長距依賴,還把壓縮資料中的訊號做聚合。對壓縮表示來說,這比單純把 byte 當成普通序列更有針對性。

訓練流程也分兩階段。先做 masked pre-training,再做 focal-contrastive fine-tuning。這個設計是為了對付 anomaly detection 常見的 class imbalance,也就是正常樣本遠多於異常樣本的問題。這點在實務上很重要,因為異常資料通常少、又不平衡,模型很容易偏向學正常類。

換句話說,CLAD 不只是「在 bytes 上做分類」。它是在嘗試讓模型學會壓縮後的結構,而且要保留足夠的異常訊號,讓它即使不回到原始文字,也還能判斷是否有問題。

論文實際證明了什麼

根據摘要,CLAD 在五個 datasets 上做了評估,平均 F1-score 達到 0.9909,並且比最佳 baseline 高出 2.72 個百分點。這是摘要中唯一明確公開的 benchmark 數字。

要注意的是,摘要沒有提供完整 benchmark 細節,所以我們看不到每個資料集的名稱、各自的分數、延遲、記憶體占用,或吞吐量等資訊。這些都不能從目前的 raw 資料直接推定。

不過,論文除了準確率之外,還強調一個系統層級的好處:CLAD 可以完全消除解壓與解析的開銷。這才是它最像工程解法的地方,因為它不是只把分數做高,而是把一段原本必經的處理流程拿掉。

摘要也提到,這個方法可延伸到 structured streaming compressors。這代表作者希望它不只對單一壓縮格式有效,而是有更廣的適用性;但摘要沒有交代實際測過哪些 compressor,也沒有說明泛化邊界到底多大。

對開發者有什麼影響

如果你在做 observability、資安監控、或串流資料平台,CLAD 提供了一個很實用的架構想像:也許不必先把壓縮 log 展開,模型就能直接在壓縮流上找異常。

這可能帶來三個直接好處。第一,CPU 負擔下降,因為少了一次解壓與解析。第二,端到端延遲可能更低,異常更早被攔下。第三,pipeline 也會更簡化,少掉一段中間處理層。

對 ML 工程師來說,這篇也值得看。它把 compressed data 從「前處理麻煩」改寫成「可學習表示」。而且模型設計不是單點突破,而是把 byte-level convolution、sequence modeling、以及 imbalance-aware training 放在一起用,這比較像是在解系統問題,而不是只調分類器。

- 直接在壓縮位元組流上做偵測

- 省掉解壓與解析流程

- 摘要公開的平均 F1 為 0.9909

- 比最佳 baseline 高 2.72 個百分點

- 摘要稱在五個資料集上評估

限制與還沒回答的問題

這篇摘要最明顯的限制,是它對實際系統成本講得不夠細。沒有 runtime 數字,沒有模型大小,沒有推論成本,也沒有清楚拆出效能提升到底來自哪一段。

另外,摘要沒有給出 dataset-by-dataset 的表格,所以我們無法判斷 0.9909 這個平均值背後,是否有某些資料集表現特別好、某些則比較弱。對壓縮格式與 log 類型的敏感度,也還看不出來。

論文雖然說方法可 generalize 到 structured streaming compressors,但摘要沒有列出具體壓縮器,也沒有交代泛化測試的範圍。這代表它的適用邊界,從目前公開資訊來看,還不能講得太滿。

最後,任何 anomaly detector 都會遇到資料漂移、流量變化、或新型態 log 的問題。摘要有提到 class imbalance 的處理方式,但沒有說明它在 production noise、對抗樣本、或長期漂移下的表現。

即便如此,CLAD 還是提出了一個很值得注意的方向:前處理不一定是必要步驟,有時候它本身就是瓶頸。如果這個結果之後能在更多場景站得住腳,直接在壓縮表示上做偵測,可能會變成未來 observability stack 的一種實作路線。

簡單講,這篇論文的訊息很明確:壓縮後的 bytes 不只是傳輸格式,它們也能保留足夠結構來抓異常,而跳過解壓,可能同時兼顧速度與準確率。