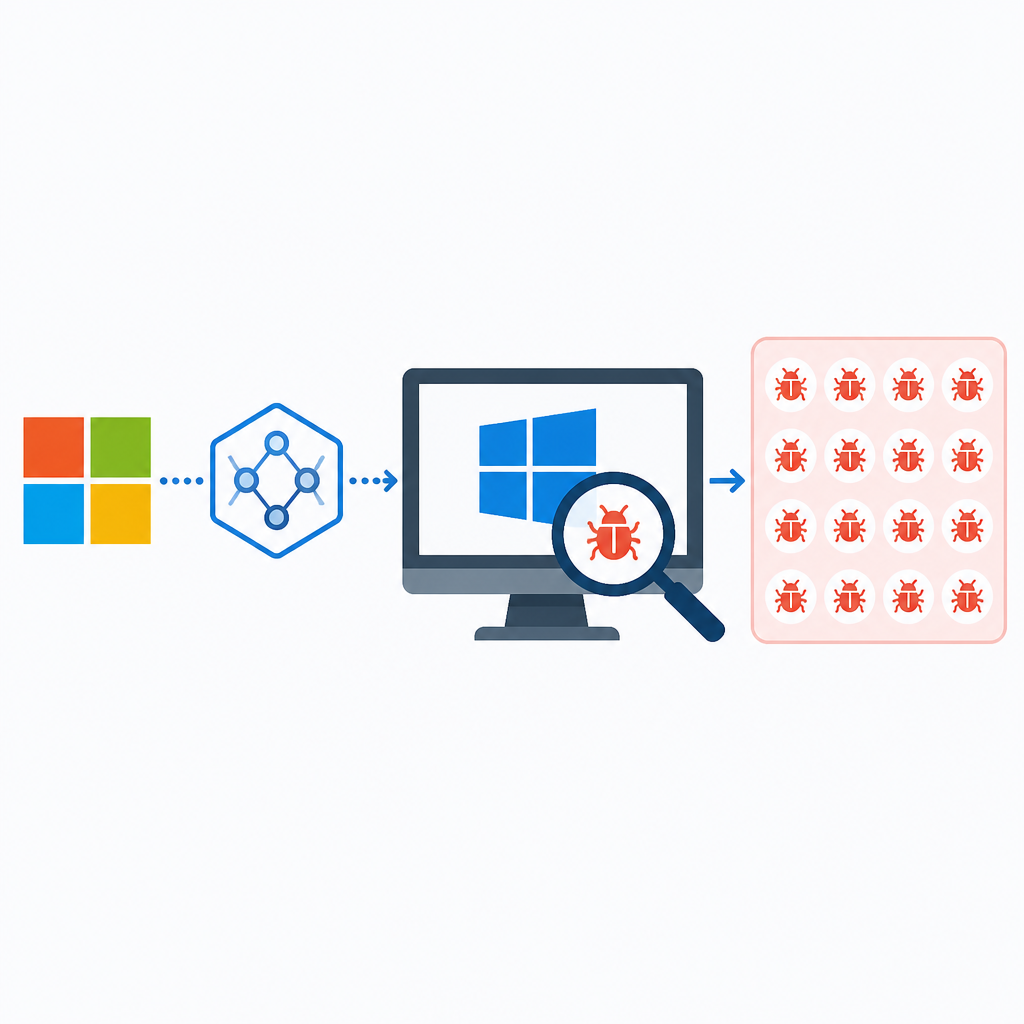

Microsoft MDASH 找出 16 個 Windows 漏洞

Microsoft 的 MDASH AI 找出 16 個 Windows 漏洞,含 4 個重大 RCE,並將在 6 月開放企業私測。

Microsoft 的 MDASH AI 找出 16 個 Windows 漏洞,包含 4 個重大遠端執行漏洞。

說真的,這篇重點不是「AI 很會找洞」。重點是 Microsoft 把它做成一套流程。MDASH 已經在 Windows 裡抓到 16 個新漏洞,還幫忙進了 5 月 12 日的 Patch Tuesday。

其中 4 個被列為 Critical。這代表它不是只會吐報告。它真的碰到企業會怕的那種 RCE。

| 指標 | 數值 | 意義 |

|---|---|---|

| Windows 漏洞數 | 16 | 已找到實際新問題 |

| Critical 漏洞 | 4 | 包含遠端程式碼執行 |

| 私測時間 | 2026 年 6 月 | 企業可先接觸 |

| CyberGym 分數 | 88.45% | 公開榜單表現很高 |

| 內部測試漏洞 | 21 | 全部都被找出來 |

MDASH 到底找到了什麼

訂閱 AI 趨勢週報

每週精選模型發布、工具應用與深度分析,直送信箱。不定期,不騷擾。

不會寄垃圾信,隨時可取消。

Microsoft 說,這 4 個 Critical 都碰到核心 Windows 元件。這些元件在企業環境裡超常見。只要其中一個出事,影響範圍就不小。

其中一個是 CVE-2026-33827。它是 Windows IPv4 stack 的 remote unauthenticated use-after-free。簡單講,攻擊者可能透過特製封包去打。

另一個是 CVE-2026-33824。它是 IKEEXT service 的 pre-auth double-free。這會影響 RRAS VPN、DirectAccess 和 Always-On VPN。

另外兩個 Critical 打到 Netlogon 和 Windows DNS Client。兩個都拿到 CVSS 9.8。剩下 12 個是 Important,類型包含 DoS、權限提升、資訊洩漏和安全功能繞過。

- 4 個 Critical 都是高風險類型

- 2 個 Critical 的 CVSS 是 9.8

- 12 個漏洞列為 Important

- 涵蓋 tcpip.sys、http.sys、ikeext.dll、telnet.exe

真正猛的是它的 agentic 架構

MDASH 不是單一模型在跑。Microsoft 說,它會串起 100 多個 AI agents。每個 agent 負責一小段工作。

有的 agent 掃 source code。有的 agent 判斷漏洞是不是假的。還有一段流程會嘗試重現問題。這種拆法,比單純掃描器更像一條自動化研究線。

Microsoft 主管 Taesoo Kim 在部落格寫了一句很直白的話。

“The model is one input. The system is the product.” — Taesoo Kim, Microsoft vice president for agentic security

這句話我覺得很準。現在大家都愛談模型分數。但真正有用的是整套系統。包含驗證、重現、人工審核,還有後面的修補流程。

MDASH 也強調 model-agnostic。意思是底層模型可以換。這點很實際。因為模型更新速度太快了。今天很強的模型,明天可能就被別家超車。

而且 Microsoft 不是只押一條路。它前陣子才公布 Project Glasswing。那是另一個 AI 漏洞研究計畫。裡面還有 Anthropic 和 Claude Mythos Preview。

- 100+ AI agents 協作

- 模型可替換,不綁死單一供應商

- 包含驗證與重現步驟

- Microsoft 同時推多條 AI 安全路線

數字好看,但還不能直接下結論

Microsoft 也丟了一些 benchmark。這些數字確實不差,但你不能直接拿來當企業安全成效。

它說 MDASH 在內部 Windows test driver 找到 21 個刻意植入的漏洞,而且 0 false positives。這表示它不是亂槍打鳥。

它還說,在 CyberGym 的 vulnerability reproduction 任務上,分數是 88.45%。Microsoft 還說這是公開榜單第一。

但 benchmark 就是 benchmark。真實世界裡,企業有舊系統、有客製化程式、還有一堆沒人敢動的流程。分數高,不代表落地就順。

- 21 個內部測試漏洞全數找出

- 0 false positives

- CyberGym 分數 88.45%

- 歷史 MSRC 案例也能回收不少

Greyhound Research 的首席分析師 Sanchit Vir Gogia 說得很直。他認為 Microsoft 同時扮演平台商、安全廠商、AI 基礎設施供應商、OpenAI 合作方、Mythos 整合者和 agentic security 供應商。

這種位置很強。也很集中。安全工具市場如果越來越靠少數大廠,企業會更省事,但也更難分散風險。

Beagle Security 顧問 Sunil Varkey 的看法也很直接。他把這件事看成 AI 對 AI 的競賽。攻擊者在用 AI 加速,防守方也得跟上。

- Microsoft 在多個安全角色上同時發力

- 高分 benchmark 不等於真實環境成功

- 企業會更依賴大廠整合方案

- AI 防守已經進入對抗階段

這對資安團隊代表什麼

對企業來說,MDASH 代表漏洞管理可能會變形。以前是定期掃描,再人工分類,最後等 patch window。

現在 Microsoft 想做的是連續發現。AI agents 先跑第一輪。人類再做判斷。最後把修補流程接上去。

講白了,這會讓資安團隊少做一點重複工作。但前提是流程要乾淨。否則你只會得到更多 findings。

我覺得最實際的問題不是「它能不能找洞」。而是「它能不能縮短修補時間」。如果不能,那就是更快產生報告而已。

還有一個現實問題。自動化越強,治理就越重要。沒有 validation、沒有 patch 優先級、沒有 change management,AI 找再多洞也只是堆資料。

所以如果 Microsoft 6 月真的開 private preview,企業第一件事應該是看它能不能接進既有流程。像是 ticketing、patch triage、exploit validation 和風險排序。

第二件事,是看它會不會把團隊帶進「報告很多、修補很慢」的老問題。這種情況下,AI 只是把噪音加速而已。

更大的背景是什麼

這波其實不是單一產品新聞。它是在看 AI 安全工具怎麼長大。從掃描器,到 fuzzing,再到 agentic workflow,路線已經很清楚。

以前很多工具只會丟 CVE。現在廠商開始比誰能驗證、誰能重現、誰能直接接進修補流程。這才是企業會買單的地方。

對台灣開發者來說,這也不是離很遠的事。只要你的軟體有 Windows 元件、VPN、DNS、網路堆疊,這些漏洞就會碰到你。不是每個人都會寫 kernel code,但很多人都得面對 patch 管理。

我自己的判斷很簡單。接下來 12 個月,資安產品會越來越像「多 agent 工作流」。單一模型的 demo 會越來越少。能接流程、能驗證、能落地的系統,才會留下來。

結語:先看落地,不要先看話術

如果你是資安團隊,先問三件事。它能不能接你現有流程。它會不會產生太多假警報。它能不能真的縮短修補時間。

如果答案都不錯,那 MDASH 這類工具就值得試。反過來說,如果只是多一個漂亮儀表板,那就不用太嗨。

我會繼續看 2026 年 6 月的 private preview。真正的考驗,不在發表會,而在企業環境裡。